Die Meldung „Serveridentität kann nicht überprüft werden“ deutet auf ein Problem im SSL/TLS-Zertifikatsprozess hin. Sie erscheint beim Aufruf von Websites, in E-Mail-Apps (z. B. auf dem iPhone) oder in anderen Clients, die eine gesicherte Verbindung zu einem Server aufbauen. In diesem Leitfaden erfährst du präzise, warum diese Warnung auftritt, wie du sie zuverlässig diagnostizierst und welche Lösungen in der Praxis funktionieren – sowohl für Endnutzer als auch für Administratoren.

Kurz gesagt: Die Meldung warnt dich davor, dass die Identität des Servers nicht eindeutig verifiziert werden konnte. Sie ist ein Sicherheitsmechanismus – keine Lappalie. Ignoriere sie nicht leichtfertig.

Worum es wirklich geht: SSL/TLS, Zertifikate und Vertrauenskette

Damit dein Gerät einer gesicherten Verbindung (HTTPS, IMAPS, SMTPS, etc.) vertraut, muss es das Serverzertifikat als echt und unverändert beurteilen. Dazu nutzt es eine Vertrauenskette (Chain of Trust):

- Der Server präsentiert sein End-Zertifikat (für die Domain, z. B. mail.dein-dienst.de).

- Dieses ist von einer Zwischenzertifizierungsstelle (Intermediate CA) signiert.

- Die Intermediate CA ist wiederum von einer Stammzertifizierungsstelle (Root CA) signiert, die im Vertrauensspeicher deines Systems/Browsers liegt.

Erst wenn diese Kette lückenlos und gültig ist, baut der Client eine sichere Verbindung auf. Fehlt ein Glied in der Kette, ist das Zertifikat ungültig, läuft es ab oder passt es nicht zum Hostnamen, erscheint die Warnung „Serveridentität kann nicht überprüft werden“.

Wichtig: Ein Zertifikat ist nur dann „vertrauenswürdig“, wenn es bis zu einer bekannten und vertrauenswürdigen Root CA zurückverfolgt werden kann. Selbstsignierte Zertifikate oder fehlerhaft konfigurierte Ketten scheitern daran.

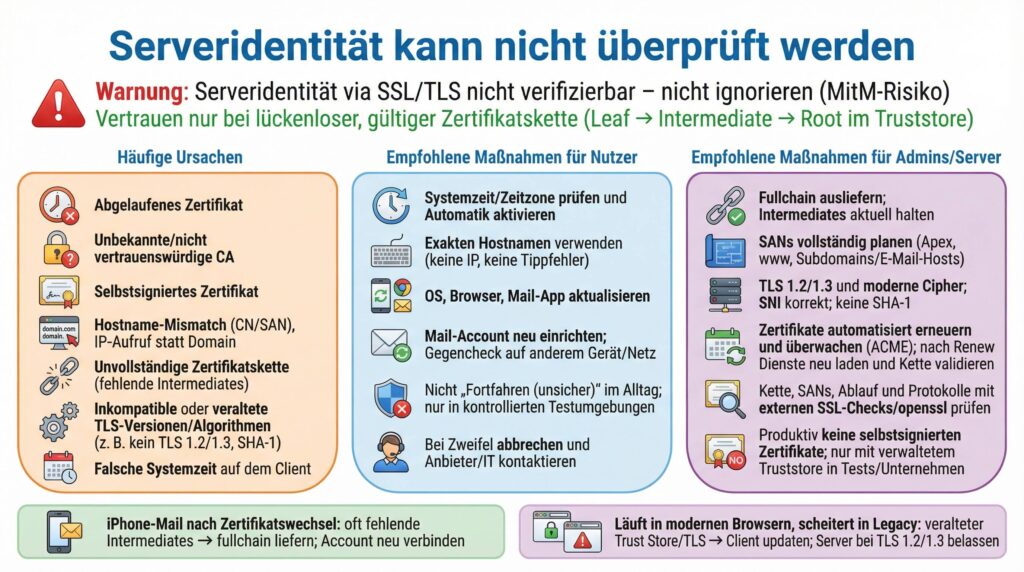

Hauptursachen im Überblick

Typische Auslöser für die Meldung „Serveridentität kann nicht überprüft werden“ sind:

- Abgelaufenes Zertifikat – Gültigkeitszeitraum überschritten; der Client bricht den TLS-Handshake ab.

- Nicht vertrauenswürdige CA – Zertifikat stammt von einer unbekannten oder nicht anerkannten Zertifizierungsstelle.

- Selbstsigniertes Zertifikat – Ohne manuelles Vertrauen nicht akzeptiert; im produktiven Umfeld ungeeignet.

- Common-Name-/SAN-Mismatch – Der im Zertifikat eingetragene Name passt nicht zur aufgerufenen Adresse (z. B. example.com vs. www.example.com oder IP-Aufruf statt Domain).

- Unvollständige Zertifikatskette – Zwischenzertifikate fehlen oder werden vom Server nicht korrekt ausgeliefert.

- Veraltete kryptografische Verfahren – Alte Hash-Algorithmen (z. B. SHA-1) oder veraltete TLS-Versionen führen zu Ablehnung.

- Protokoll-Mismatch – Client und Server finden keine gemeinsame TLS-Version.

- Falsche Systemzeit – Lokale Uhrzeit liegt weit daneben; Gültigkeitsprüfung schlägt fehl.

Tabelle: Ursache – Symptom – Lösung

| Ursache | Typische Symptome | Praktische Lösungen |

|---|---|---|

| Abgelaufenes Zertifikat | Browser/Client meldet ungültiges/abgelaufenes Zertifikat; Datum im Zertifikat liegt in der Vergangenheit | Zertifikat erneuern und korrekt deployen; automatische Erneuerung einrichten |

| Nicht vertrauenswürdige CA | „Zertifikat nicht vertrauenswürdig“; auf manchen Geräten ok, auf anderen nicht | Auf Zertifikate einer anerkannten CA setzen; ggf. Root/Intermediate in Truststore aufnehmen (nur wenn absolut nötig) |

| Selbstsigniertes Zertifikat | Warnung bei jedem Zugriff; manuelles Bestätigen nötig | Produktiv: öffentlich vertrauenswürdiges Zertifikat nutzen; Test: CA lokal vertrauen (bewusst und kontrolliert) |

| CN/SAN-Mismatch | Fehler tritt nur unter bestimmten Hostnamen auf; mit korrekter Domain ggf. keine Meldung | Zertifikat mit vollständigen SAN-Einträgen (www, apex, Subdomains) ausstellen und Hostname korrekt aufrufen |

| Unvollständige Kette | Auf neueren Geräten teils ok, auf älteren nicht; Intermediates fehlen | Komplette Kette (inkl. Intermediates) ausliefern; „fullchain“-Dateien verwenden |

| Veraltete Kryptografie | Ältere Protokolle/Algorithmen; Warnungen über unsichere Einstellungen | Nur TLS 1.2/1.3 aktivieren; moderne Cipher Suites; SHA-2-basierte Signaturen |

| Protokoll-Mismatch | Verbindung bricht ab; keine gemeinsame TLS-Version | Server und Client auf gemeinsame TLS-Versionen konfigurieren (min. TLS 1.2) |

| Falsche Systemzeit | Zertifikat scheinbar „noch nicht gültig“ oder „abgelaufen“ | Systemzeit/Zeitzone korrigieren; NTP aktivieren |

So zeigt sich der Fehler auf verschiedenen Plattformen

Je nach Gerät und Anwendung variiert die Darstellung:

- iPhone/iPad (Mail, Safari): Klare Warnhinweise in der Mail-App („Serveridentität kann nicht überprüft werden“) oder in Safari bei HTTPS-Seiten.

- Webbrowser: Jede Engine formuliert anders. Chrome zeigt häufig NET::ERR_CERT_INVALID, Internet Explorer/Legacy Edge weist auf ein Problem mit dem Sicherheitszertifikat hin, moderne Browser blocken standardmäßig den Zugriff.

- E-Mail-Clients (IMAP/POP/SMTP): Nach Updates oder Serverwechseln treten Warnungen auf, wenn Zertifikatsname, -kette oder -gültigkeit nicht stimmen.

Tabelle: Beispielhafte Fehlermeldungen

| Plattform/Client | Typische Meldung | Kontext |

|---|---|---|

| iOS Mail | „Serveridentität kann nicht überprüft werden“ | Beim Einrichten/Abfragen eines Mail-Accounts via IMAPS/SMTPS |

| Safari (iOS/macOS) | Identität der Website kann nicht verifiziert werden | HTTPS-Aufruf mit ungültigem Zertifikat |

| Google Chrome | NET::ERR_CERT_INVALID | Fehlerhafte/abgelaufene/inkonsistente Zertifikate |

| Internet Explorer (legacy) | „Es gibt ein Problem mit dem Sicherheitszertifikat dieser Website“ | Legacy-Umgebungen mit alten Kryptostandards |

Diagnose: So grenzt du die Ursache systematisch ein

Für Endnutzer (schnelle Checks)

- Uhrzeit prüfen: Stimmt die Systemzeit? Korrigiere Uhrzeit/Zeitzone und teste erneut.

- Adresse kontrollieren: Rufe exakt den Hostnamen auf, für den das Zertifikat gilt (z. B. https://www.example.com statt IP-Adresse oder falscher Subdomain).

- Aktualisieren: iOS, Browser, Mail-App auf den neuesten Stand bringen. Updates enthalten neue Root-Zertifikate und Sicherheitsfixes.

- Ineinandergreifende Accounts: Bei Mail-Problemen Konto entfernen und neu hinzufügen. Falls die Warnung erneut erscheint, notiere Wortlaut/Details der Meldung.

- Gegencheck auf anderem Gerät: Tritt das Problem überall auf oder nur auf einem Gerät? Das grenzt Client- vs. Serverursachen ein.

Für Administratoren (technischer Leitfaden)

- Zertifikat und Kette prüfen: Vollständige Auslieferung (inkl. Intermediates) sicherstellen. Nutze externe Checks, z. B. SSL-Test-Tools, um Kettenfehler aufzuspüren.

- Gültigkeit und SANs: CN/SAN müssen alle benötigten Hostnamen abdecken (Apex, www, ggf. Subdomains). Ablaufdatum und „Not Before“-Zeitraum prüfen.

- TLS-Konfiguration: TLS 1.2/1.3 aktivieren, alte Protokolle entfernen. Sichere Cipher-Suites verwenden.

- Servername-Indication (SNI): Bei Virtual Hosts sicherstellen, dass korrekte Zertifikate pro Host ausgeliefert werden.

- Automatisches Renew: Erneuerungen (z. B. via ACME) testen und sicherstellen, dass nach dem Renew die fullchain ausgeliefert wird.

Praktische CLI-Snippets (optional für Admins)

Chain und Hostname prüfen:

openssl s_client -connect example.com:443 -servername example.com -showcerts

Zertifikat anzeigen (Gültigkeit, SAN):

openssl x509 -in server.crt -text -noout

HTTPs extern prüfen (Browser-unabhängig): Nutze einen SSL-Scanner (z. B. öffentlich verfügbare SSL-Check-Tools), um Kette, Protokolle und abgelaufene Zertifikate zu erkennen.

Lösungsstrategien im Detail

Für iPhone- und iPad-Nutzer

Die Meldung erscheint häufig beim Einrichten oder Abfragen von Mail-Accounts sowie beim Aufruf bestimmter Webseiten.

- iOS aktualisieren: Unter Einstellungen > Allgemein > Softwareupdate auf die neueste Version aktualisieren. Neue iOS-Versionen bringen aktualisierte Trust Stores mit.

- Systemzeit prüfen: Einstellungen > Allgemein > Datum & Uhrzeit > „Automatisch einstellen“ aktivieren.

- Mail-Account neu aufsetzen:

- Einstellungen > Mail > Accounts > betroffenen Account auswählen > Account löschen.

- Gerät neu starten.

- Account neu hinzufügen und auf korrekten Hostnamen achten (z. B. imap.dein-dienst.de). SSL aktivieren.

- Zertifikate manuell vertrauen (nur wenn du der Quelle sicher vertraust):

- Root-/Intermediate-Zertifikat vom Anbieter beziehen.

- Profil installieren und in den Einstellungen unter „Allgemein > Info > Zertifikatsvertrauenseinstellungen“ ggf. explizit vertrauen.

- Hinweis: Das ist in der Regel nur in verwalteten Umgebungen (Unternehmen) sinnvoll.

Merke: Wenn die Meldung wiederholt auftritt und du die Quelle nicht sicher beurteilen kannst, brich den Vorgang ab und kontaktiere den Anbieter. Ein blindes „Trotzdem fortfahren“ kann dich Risiken aussetzen.

Für Browser-Nutzer

- Kein Blindflug: Verzichte nach Möglichkeit auf das „Fortfahren (unsicher)“. Prüfe stattdessen:

- Stimmt die Adresse exakt (https://www.example.com statt IP oder Tippfehler)?

- Ist dein Browser aktuell?

- Funktioniert die Seite auf einem zweiten Gerät/Netzwerk ebenfalls nicht?

- Private vs. öffentliche Seiten: Interne Seiten mit selbstsignierten Zertifikaten erfordern manuelles Vertrauen. Frage die IT nach einem öffentlich vertrauenswürdigen Zertifikat.

- Cache/Profil testen: Im privaten Modus oder mit einem neuen Profil gegenprüfen, um Add-on/Cache-Probleme auszuschließen.

Für Website- und Mail-Server-Administratoren

Hier entscheidet saubere, reproduzierbare Konfiguration. Ein robustes Setup minimiert Support-Aufwand und verhindert Warnungen wie „serveridentität kann nicht überprüft werden“.

- Korrekte Zertifikatsbereitstellung:

- Immer die vollständige Kette ausliefern (fullchain.pem statt nur cert.pem).

- Intermediates regelmäßig aktualisieren; nicht nur das Leaf-Zertifikat im Blick behalten.

- Erneuerungen automatisieren:

- ACME/Let’s Encrypt oder Managed-SSL deines Hosters nutzen.

- Nach Renew: Dienst neu laden/restarten und Kette validieren.

- CN/SAN sauber planen:

- Alle relevanten Hostnamen (www, Apex, Subdomains) im SAN aufführen.

- Falls CDNs/Reverse Proxys im Spiel sind: Zertifikat passend zum „öffentlichen“ Host deployen.

- Aktuelle Kryptostandards:

- Nur TLS 1.2/1.3 aktiv, sichere Cipher Suites.

- Keine SHA-1-Signaturen; moderne Algorithmen und längere Schlüssel verwenden.

- Kompatibilität beachten:

- SNI korrekt konfigurieren (mehrere Zertifikate/Hosts auf einer IP).

- Legacy-Clients gezielt testen oder offiziell nicht unterstützen (klar kommunizieren).

Selbstsignierte Zertifikate: Sonderfall mit Risiken

Selbstsigniert bedeutet: Der Server hat sich sein Zertifikat selbst ausgestellt. Das ist einfach, aber es fehlt die Unabhängigkeit einer anerkannten CA. Konsequenzen:

- Clients zeigen Warnungen und verlangen manuelle Bestätigung.

- Es besteht ein höheres Risiko für Man-in-the-Middle-Angriffe, weil keine externe Vertrauensprüfung stattfindet.

Empfehlung: In produktiven Umgebungen ausschließlich Zertifikate einer anerkannten CA nutzen. In Testumgebungen kann ein eigener Unternehmens-Truststore sinnvoll sein – aber nur mit klarer Governance.

Mismatches: Wenn Name nicht gleich Name ist

Die Common-Name- oder SAN-Einträge müssen exakt zum aufgerufenen Host passen. Typische Stolperfallen:

- www vs. non-www: Zertifikat deckt nur example.com ab, du rufst www.example.com auf (oder umgekehrt).

- IP-Aufruf: Du nutzt die IP-Adresse, das Zertifikat gilt aber nur für den Hostnamen.

- Subdomain vergessen: Zertifikat gilt für mail.example.com, der Client greift aber auf imap.example.com zu.

Die Lösung ist immer gleich: Zertifikat neu ausstellen lassen und alle benötigten Namen in den SAN eintragen. Für E-Mail-Server gilt: Die Hostnamen in den Client-Einstellungen müssen exakt mit dem Zertifikat übereinstimmen.

Unvollständige Kette: Der Klassiker bei Zwischenzertifikaten

Viele Fehler entstehen durch fehlende Intermediate-Zertifikate. Während einige Clients fehlende Intermediates über AIA-Hints nachladen, scheitern andere vollständig. Vermeide Abhängigkeiten vom Client und liefere die komplette Kette aktiv aus.

Praxis-Tipp: Viele CAs liefern die fullchain-Datei mit. Setze in deinem Web-/Mailserver genau diese Datei als Zertifikatkette ein. Prüfe nach Deployment mit einem SSL-Check.

Veraltete Kryptografie und Protokolle

Alte Standards wie SHA-1 sind deprecatet. Genauso sind veraltete TLS-Versionen (1.0/1.1) heute nicht mehr akzeptabel. Moderne Clients verlangen sichere Einstellungen:

- TLS 1.2 oder 1.3 aktivieren, ältere Versionen deaktivieren.

- Starke Cipher Suites verwenden.

- Auf SHA-2-basierte Signaturen setzen.

Diese Anpassungen verhindern nicht nur die Meldung „Serveridentität kann nicht überprüft werden“, sondern erhöhen insgesamt die Sicherheit.

Client-Faktoren: Wenn das Problem nicht am Server liegt

Auch Client-seitig gibt es Stolperfallen:

- Systemzeit – Eine falsche Uhrzeit ist ein häufiger, leicht zu behebender Fehler.

- Veraltete Trust Stores – Alte Geräte ohne Updates kennen neue Root CAs nicht.

- Protokollmismatch – Alte Clientsoftware unterstützt nur TLS 1.0/1.1; moderne Server erlauben das nicht mehr.

Konsequenz: Regelmäßige Updates und korrekte Zeiteinstellungen sind Pflicht. In Ausnahmefällen (Legacy) kann ein manueller Import eines Root-/Intermediate-Zertifikats nötig sein, z. B. in geschlossenen Unternehmensumgebungen.

Best Practices: So verhinderst du den Fehler nachhaltig

- Automatisierte Zertifikatserneuerung – ACME/Let’s Encrypt oder Managed-SSL nutzen. Erneuerungen monitoren.

- Vollständige Ketten – Immer die vollständige Zertifikatskette ausliefern, Intermediates inkludieren.

- Weitsichtige SAN-Planung – Alle benötigten Namen (www, Apex, Subdomains) in einem Zertifikat oder per Multi-Zertifikaten sauber abdecken.

- Moderne TLS-Konfiguration – TLS 1.2/1.3, sichere Cipher Suites, kein SHA-1.

- Kontinuierliches Monitoring – Laufzeiten, Ketten, Hostnamen und TLS-Profile regelmäßig prüfen; Warnungen vor Ablauf aktivieren.

- Dokumentation und Prozesse – Klar definieren, wer Zertifikate verwaltet, wie Deploy und Renew ablaufen und wie Störungen eskaliert werden.

Praxisbeispiele: Typische Szenarien und Lösungen

Szenario 1: iPhone-Mail meldet plötzlich „Serveridentität kann nicht überprüft werden“

Ursache: Der Mailserver hat das Zertifikat erneuert, aber die Intermediate-Kette fehlt. Ältere iOS-Geräte laden die Kette nicht automatisch nach.

Lösung: Serverkonfiguration anpassen und fullchain ausliefern. Auf dem iPhone den Account ggf. neu verbinden; danach sollte die Warnung verschwinden.

Szenario 2: Webseite funktioniert in Chrome, aber nicht im alten Browser

Ursache: Veralteter Browser versteht neue CAs oder TLS 1.3 nicht, hat veraltete Trust Stores.

Lösung: Browser aktualisieren oder auf ein Gerät mit aktuellem System wechseln. Serverseitig TLS 1.2 belassen, aber keine unsicheren Altprotokolle aktivieren.

Szenario 3: Zugriff über IP statt Domain

Ursache: Das Zertifikat gilt für den Hostnamen, nicht für die IP. Beim IP-Aufruf passt der Name nicht.

Lösung: Immer über die Domain zugreifen oder ein Zertifikat mit passendem SAN (in der Regel Domain, nicht IP) verwenden.

Sicherheitsaspekte: Warum du die Warnung ernst nehmen musst

Die Meldung „serveridentität kann nicht überprüft werden“ schützt dich davor, dich unbemerkt mit einem gefälschten Server zu verbinden. Ohne geprüfte Identität kann jede verschlüsselte Verbindung zum Trugschluss werden – denn Verschlüsselung ohne Identität schützt nicht vor dem falschen Gegenüber.

Regel: Wenn du die Quelle nicht zweifelsfrei beurteilen kannst, brich ab. Einmal falsch „Vertrauen“ klicken kann langfristige Konsequenzen haben.

Checkliste: In fünf Schritten zur Lösung

- Hostname prüfen – Exakt den richtigen Namen verwenden (keine IP, keine falsche Subdomain).

- Systemzeit korrigieren – Uhrzeit/Zeitzone anpassen.

- Aktualisieren – OS, Browser, Apps updaten.

- Diagnose – SSL-Check nutzen, Kette, Ablauf, SANs und TLS-Versionen prüfen.

- Fix umsetzen – Zertifikat erneuern, Kette ergänzen, TLS modernisieren, Account ggf. neu einrichten.

Fazit

Die Meldung „Serveridentität kann nicht überprüft werden“ weist auf ein echtes Sicherheitsproblem im Zertifikats- oder TLS-Setup hin – sei es auf dem Server (abgelaufenes, fehlerhaftes oder unvollständig bereitgestelltes Zertifikat, veraltete Kryptografie) oder auf dem Client (falsche Zeit, veralteter Trust Store, Protokollmismatch). Sie soll dich schützen und darf nicht ignoriert werden.

Für dich als Nutzer heißt das: Adresse, Zeit und Updates prüfen, bei Mail-Accounts notfalls neu verbinden und Warnungen nicht gedankenlos wegklicken. Für dich als Admin gilt: Zertifikate rechtzeitig erneuern, vollständige Ketten ausliefern, moderne TLS-Profile verwenden und SANs sauber planen. Mit diesen Maßnahmen verschwindet die Warnung zuverlässig – und deine Verbindungen bleiben sicher.

FAQ

Was bedeutet „Serveridentität kann nicht überprüft werden“ konkret?

Der Client kann die Identität des Servers nicht sicher bestätigen – meist wegen eines Zertifikatsproblems (abgelaufen, nicht vertrauenswürdig, falscher Name, unvollständige Kette) oder wegen inkompatibler TLS-Einstellungen.

Ist es sicher, einfach auf „Fortfahren“ zu klicken?

Nein, außer du bist in einer kontrollierten Testumgebung und kennst die Quelle genau. Im Alltag solltest du die Warnung ernst nehmen, denn sie verhindert potenzielle Man-in-the-Middle-Angriffe.

Warum tritt die Meldung häufig beim iPhone-Mail auf?

Weil Mail-Apps strikt prüfen: Wenn das Zertifikat nicht exakt zum Mailserver-Host passt, die Kette unvollständig ist oder das Zertifikat abgelaufen ist, verweigert iOS die Vertrauensstellung.

Wie behebe ich das Problem als Websitebetreiber am schnellsten?

Erneuere das Zertifikat (falls abgelaufen), liefere die vollständige Kette (Intermediates) aus, prüfe, ob Hostnamen in SAN vollständig sind, und stelle sicher, dass dein Server TLS 1.2/1.3 anbietet.

Kann ein falsch gesetztes Datum wirklich die Ursache sein?

Ja. Wenn die Systemzeit stark abweicht, wirkt ein Zertifikat „noch nicht gültig“ oder „abgelaufen“. Korrigiere Uhrzeit und Zeitzone und teste erneut.

Was ist der Unterschied zwischen selbstsignierten und CA-signierten Zertifikaten?

Selbstsignierte Zertifikate werden nicht von einer anerkannten Zertifizierungsstelle geprüft und erfordern manuelles Vertrauen. CA-signierte Zertifikate lassen sich über eine Vertrauenskette bis zu einer bekannten Root CA verifizieren – sie werden in der Regel ohne Warnung akzeptiert.

Warum hilft es, das Mail-Konto neu einzurichten?

Beim Neuaufsetzen prüft iOS die Verbindung und Zertifikate frisch. Dabei werden veraltete Caches oder fehlerhafte Einstellungen beseitigt. Tritt die Meldung danach weiter auf, liegt das Problem meist serverseitig.

Wie prüfe ich, ob meine Zertifikatskette vollständig ist?

Nimm einen externen SSL-Check oder nutze openssl s_client -showcerts, um dir die gesamte Kette anzeigen zu lassen. Achte darauf, dass Intermediates zwischen Leaf und Root vorhanden sind.

Reicht ein Zertifikat nur für „example.com“ auch für „www.example.com“?

Nur wenn „www.example.com“ im SAN mit aufgeführt ist oder ein Wildcard-/Multi-Domain-Zertifikat genutzt wird. Andernfalls kommt es zum Namens-Mismatch.

Welche TLS-Versionen sollte ich heute unterstützen?

Mindestens TLS 1.2, idealerweise auch TLS 1.3. TLS 1.0/1.1 gelten als veraltet und sollten deaktiviert sein.

Ich nutze Let’s Encrypt – warum sehe ich trotzdem die Warnung?

Meist fehlt die vollständige Kette oder das Zertifikat ist abgelaufen, weil der Renew-Prozess hakt. Stelle sicher, dass du die fullchain auslieferst und die Erneuerung automatisiert sowie überwacht ist.

Warum ist „serveridentität kann nicht überprüft werden“ ein wichtiges SEO- und Vertrauenssignal?

Weil moderne Browser unsichere Seiten abwerten und Nutzer bei Warnungen abspringen. Saubere Zertifikate und TLS-Konfigurationen sind ein technisches Qualitätsmerkmal – für Sicherheit, Conversion und Reputation.